دسترسی غیرمجاز و کرش فایروال با آسیبپذیری SonicWall SonicOS

اخبار داغ فناوری اطلاعات و امنیت شبکه

مجموعه SonicWall به تازگی یک آسیبپذیری امنیتی مهم با شناسه CVE-2024-40766 را فاش کرده است که بر دسترسی مدیریت SonicOS تاثیر میگذارد.

این آسیبپذیری که به عنوان یک مشکل کنترل دسترسی نامناسب (CWE-284) طبقهبندی شده است، امتیاز بالای CVSS v3 9.3 را به خود اختصاص داده است.

این آسیبپذیری خطرات قابل توجهی را به همراه دارد و به طور بالقوه اجازه دسترسی غیرمجاز به منابع را میدهد و در شرایط خاص باعث کرش کردن و از کار افتادن فایروال میشود.

گزارش SonicWall میگوید: «یک آسیبپذیری کنترل دسترسی نامناسب در دسترسی مدیریت SonicWall SonicOS شناسایی شده است که به طور بالقوه منجر به دسترسی غیرمجاز به منابع و در شرایط خاص و باعث از کار افتادن فایروال میشود».

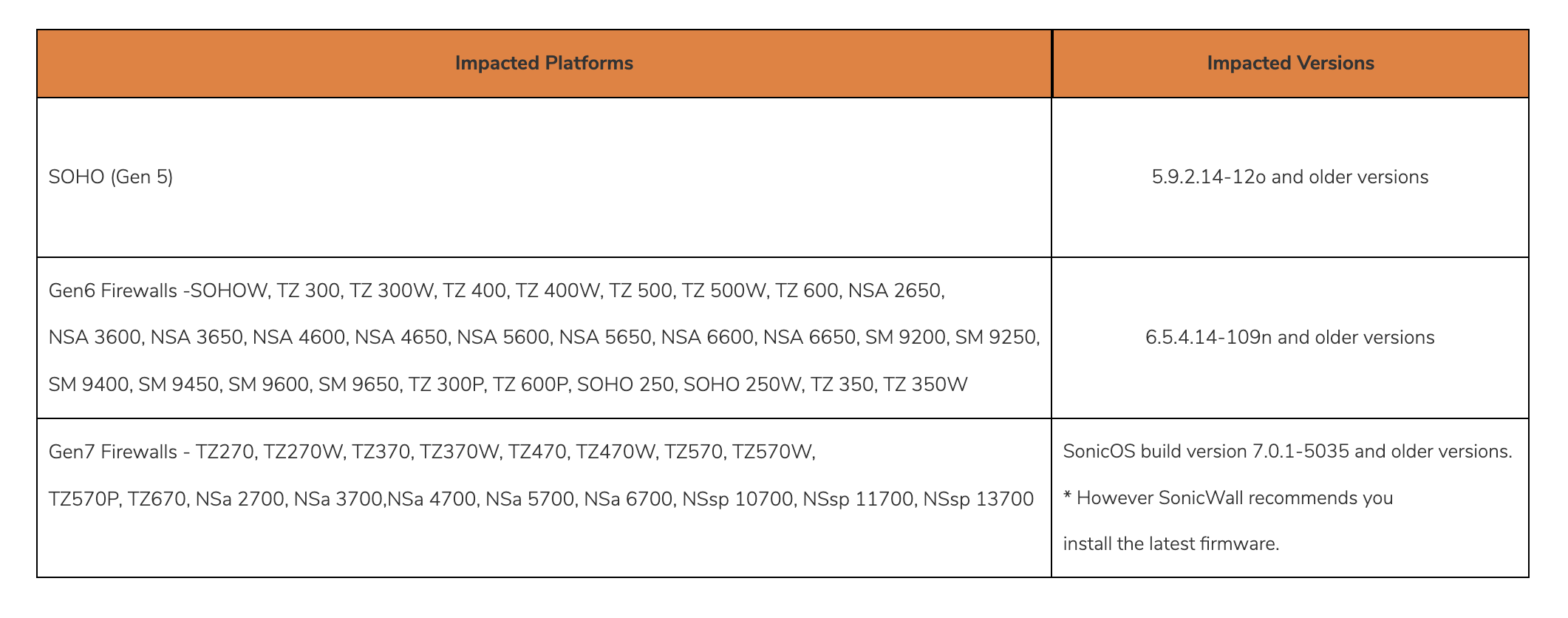

این آسیبپذیری طیف گستردهای از دستگاههای SonicWall را در چندین نسل تحت تاثیر قرار میدهد. به طور خاص، دستگاههای نسل 5 را تحت تاثیر قرار میدهد، ازجمله مدلهای SOHO که دارای نسخه فریمور 5.9.2.14-12o و قدیمیتر هستند.

همچنین دستگاههای نسل 6 نیز آسیبپذیر هستند، ازجمله فایروالهای سری SOHOW، TZ، NSA، و SM با نسخه فریمور 6.5.4.14-109n و بالاتر.

علاوه بر این، دستگاههای نسل 7، مانند سریهای TZ، NSa، و NSsp که نسخههای ساخت SonicOS نسخه 7.0.1-5035 و بالاتر را اجرا میکنند، تحت تاثیر قرار میگیرند. SonicWall اکیدا به کاربران توصیه میکند که برای کاهش این خطرات تجهیزات خود را به آخرین نسخه فریمور به روز کنند.

مجموعه SonicWall توصیه میکند دسترسی مدیریت فایروال را به منابع قابل اعتماد محدود کنید یا دسترسی مدیریت WAN را از منابع اینترنتی غیرفعال کنید تا تاثیرات احتمالی را به حداقل برسانید.

منابع پشتیبانی SonicWall راهنماییهای دقیقی را در مورد محدود کردن دسترسی ادمین SonicOS ارائه میدهد. از کاربران خواسته میشود در اسرع وقت آخرین پچهای موجود در mysonicwall[.]com را اعمال کنند.

راهحل

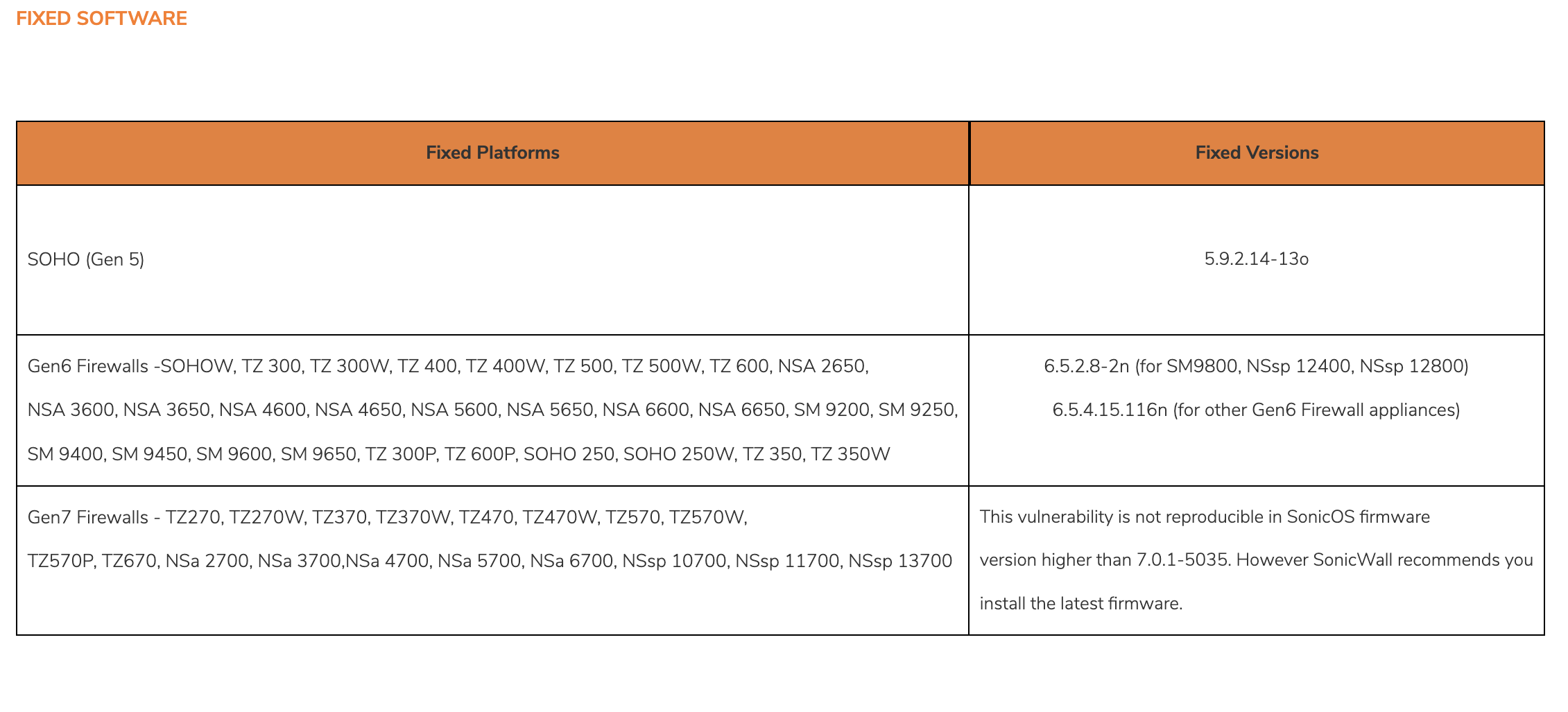

کمپانی SonicWall نسخههای فریمور اصلاح شدهای را برای رفع این آسیبپذیری منتشر کرده است. برای دستگاههای نسل 5، بروزرسانی به نسخه 5.9.2.14-13o است. برای دستگاههای Gen 6 بروزرسانیهای مختلفی در دسترس هستند، ازجمله نسخه 6.5.2.8-2n برای مدلهای خاص و 6.5.4.15.116n برای سایرین.

برای دستگاههای نسل 7، این مشکل در نسخههای فریمور بالاتر از 7.0.1-5035 حل میشود. SonicWall بر اهمیت نصب جدیدترین فریمور برای اطمینان از امنیت تجهیزات تاکید دارد. این شرکت میگوید: «برای به حداقل رساندن تاثیرات احتمالی، لطفا دسترسی مدیریت فایروال را به منابع قابل اعتماد محدود کنید یا دسترسی مدیریت WAN فایروال را از منابع اینترنتی غیرفعال کنید».

این شرکت میگوید: «برای به حداقل رساندن تاثیرات احتمالی، لطفا دسترسی مدیریت فایروال را به منابع قابل اعتماد محدود کنید یا دسترسی مدیریت WAN فایروال را از منابع اینترنتی غیرفعال کنید».

کاربران باید در مورد بروزرسانیها و بهترین شیوهها برای محافظت از شبکههای خود در برابر تهدیدات مطلع باشند. برای اطلاعات بیشتر و دسترسی به آخرین بروزرسانیهای فریمور، از وبسایت رسمی SonicWall بازدید کنید یا با تیم پشتیبانی آنها تماس بگیرید.

این توصیه امنیتی، ماهیت حیاتی نگهداشتن دستگاههای امنیتی شبکه را بر اساس بهترین شیوهها، و به روز و پیکربندی مناسب جهت جلوگیری از دسترسی غیرمجاز و اختلالات احتمالی سرویس برجسته مینماید.

برچسب ها: NSsp, SOHOW, سونیکوال, CWE-284, CVE-2024-40766, SOHO, فریمور, Firmware, SonicOS, NSA, WAN, Sonicwall, cybersecurity, آسیبپذیری, Vulnerability, جاسوسی سایبری, فایروال, firewall, امنیت سایبری, جنگ سایبری, Cyber Attacks, حمله سایبری, news