٢۵٠ میلیون بازیکن Hamster Kombat، هدف حملات بدافزاری

اخبار داغ فناوری اطلاعات و امنیت شبکه

عاملان تهدید از محبوبیت گسترده بازی همستر کامبت سواستفاده نموده و کاربران را با نرمافزارهای جعلی اندروید و ویندوز هدف قرار میدهند تا نرمافزارهای جاسوسی و بدافزار سرقت اطلاعات را بر روی دستگاه قربانیان نصب میکنند.

همستر کامبت یک بازی موبایلی کلیکی پلتفرم اندروید است که در آن بازیکنان با انجام کارهای ساده، عمدتا با ضربه زدن روی صفحه، ارز مجازی کسب میکنند.

این بازی که در مارس ٢٠٢٤ راه اندازی شد، به دلیل پتانسیل کسب توکن رمزنگاری جدید مبتنی بر TON که قرار است اواخر امسال معرفی شود، علاقه طیق قابل توجهی از مردم را به خود جلب نمود.

بازی Hamster Kombat مبتنی بر تلگرام است و از کاربرانش میخواهد به کانال آن در تلگرام بپیوندند، یک کد QR ارائهشده توسط یک بات را اسکن کنند و سپس یک برنامه وب را در دستگاههای اندرویدی خود راهاندازی کنند تا با آن بازی کنند.

این بازی از زمان عرضهاش تاکنون رشد چشمگیری داشته است و بیش از ۲۵۰ میلیون بازیکن و ۵۳ میلیون کاربر در کانال تلگرام آن حضور دارند.

هدف قرار دادن "همسترها"

اگرچه یک برنامه شبیهسازی در Google Play با نام "Hamster Kombat - Earn Crypto" وجود دارد، این پروژه واقعی در هیچ کانال رسمی به جز تلگرام در دسترس نیست و علاقهمندان را به عضویت در آن را، به طعمه آسان برای مجرمان سایبری و کلاهبرداران تبدیل میکند.

مجموعه ESET موارد متعددی را پیدا کرده است که در آن عاملان تهدید از بازی Hamster Kombat به عنوان طعمه استفاده میکنند، و فعالیت آنها حتی به پلتفرمهای دیگر فراتر از اندروید، مانند ویندوز نیز گسترش یافته است.

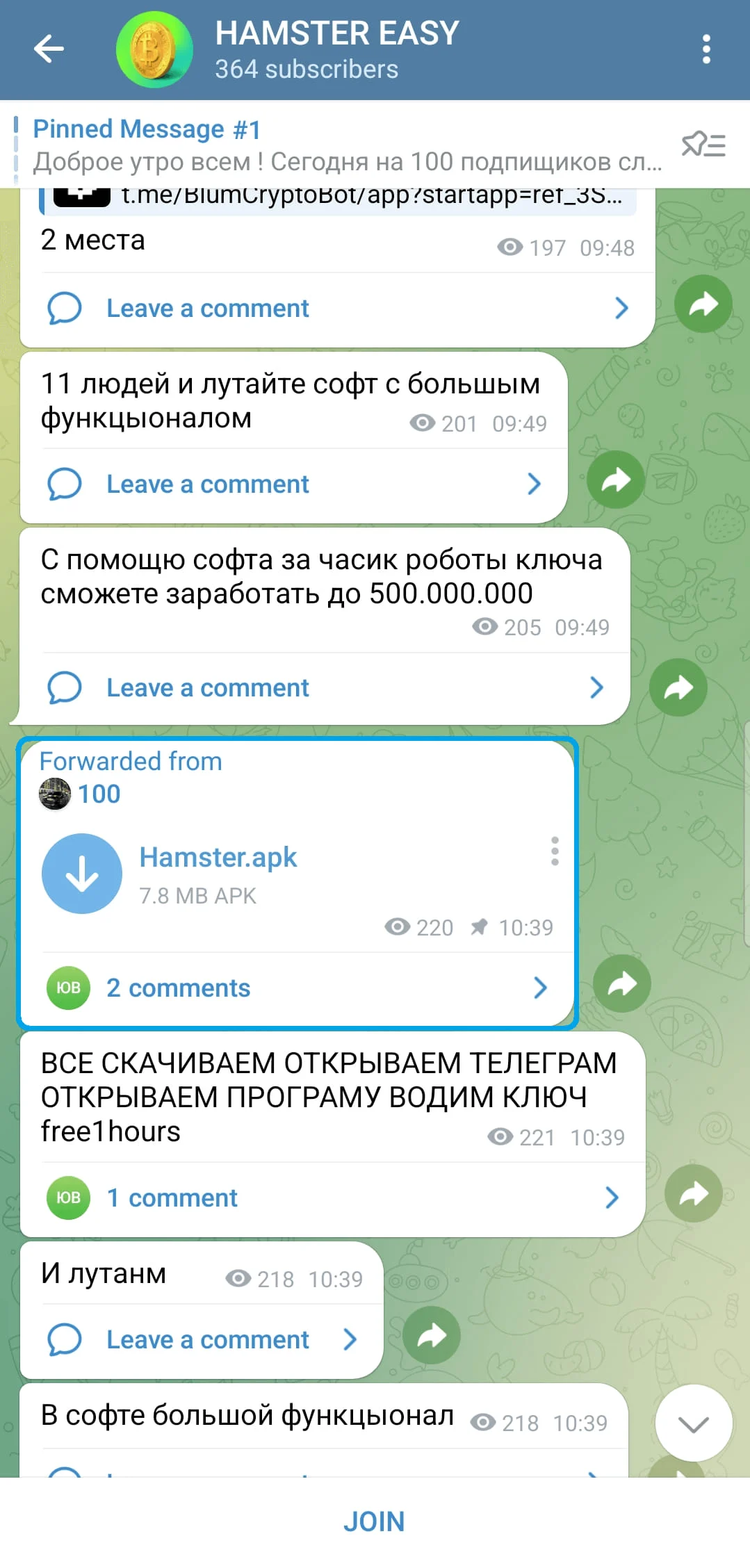

اولین خطر در تلگرام نهفته است، جایی که کانالهای مختلف با برند همستر بدافزار اندروید را بین کاربرانی که کانال رسمی را جستجو میکنند توزیع میکنند.

مجموعه ESET کانالی به نام «HAMSTER EASY» را شناسایی نموده که نرمافزار جاسوسی Ratel Android را به عنوان یک فایل APK («Hamster.apk») توزیع میکند که فاقد هرگونه عملکرد قانونی و صحیح است.

بدافزار Ratel میتواند پیامکها و اعلانهای دستگاه را رهگیری کند، اما عمدتا برای اشتراک قربانی در سرویسهای پریمیوم استفاده میشود که اپراتورهای بدافزار در آن سهیم میشوند.

این بدافزار اعلانها را از ٢٠٠ برنامه پنهان میکند، بنابراین قربانی هرگز متوجه نمیشود که مشترک سرویسهای پریمیوم مختلف شده است.

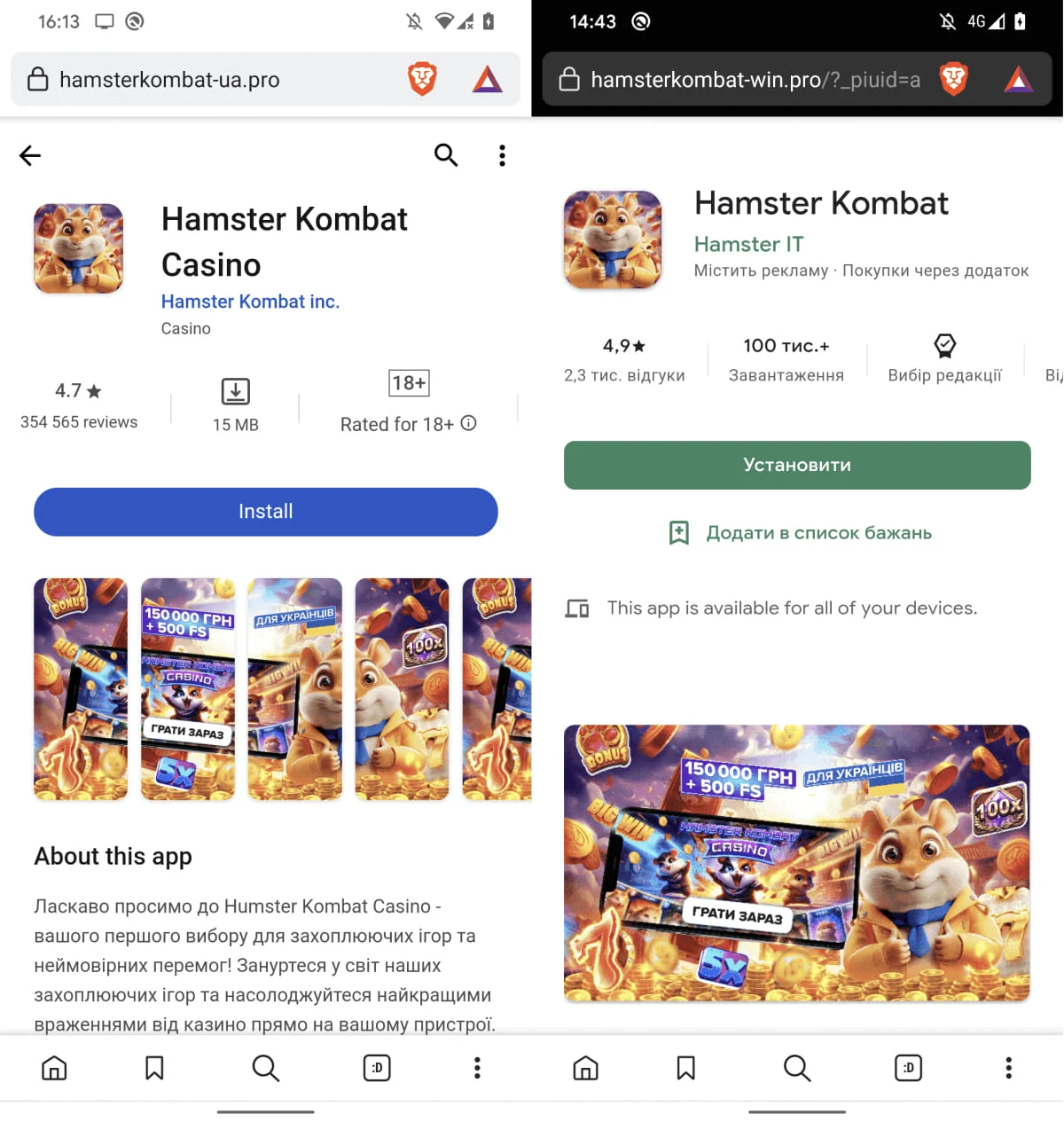

یک کمپین مخرب دیگر از وبسایتهای جعلی مانند 'hamsterkombat-ua.pro' و 'hamsterkombat-win.pro' استفاده میکند که ادعا میکنند بازی اصلی را ارائه میدهند اما در عوض بازدیدکنندگان را به تبلیغات هدایت میکنند تا بتوانند پول تولید کنند.

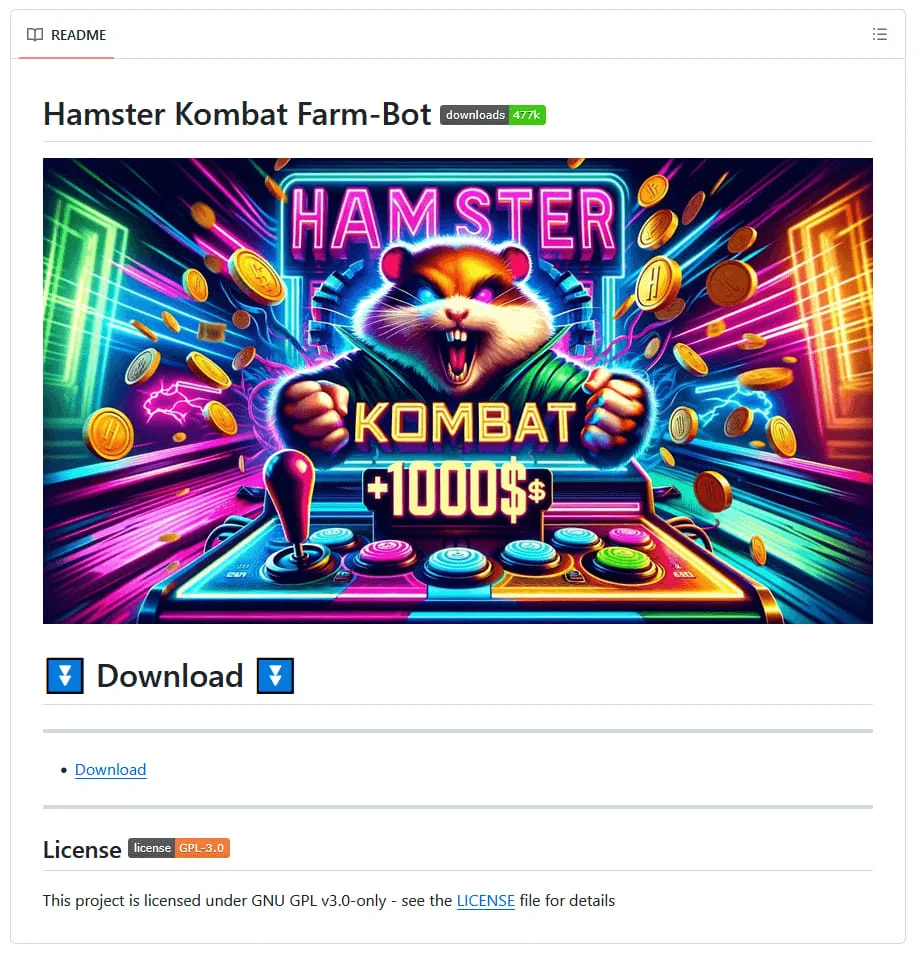

مجموعه ESET خاطرنشان میکند که کلاهبرداریهای برند Hamster Kombat کاربران ویندوز را نیز هدف قرار میدهند و Lumma Stealer را از طریق مخازن مخرب GitHub که ادعا میکنند رباتهای فارمینگ را برای بازی رمزارز ارائه مینمایند، توزیع میکند.

در گزارش ESET آمده است: "مخزنهای GitHub که ما پیدا کردیم، بدافزار را مستقیما در فایلهای انتشار در دسترس داشتند، یا حاوی لینکهایی برای دانلود آن از سرویسهای اشتراکگذاری فایل خارجی بودند".

آنها افزودند: "ما سه نسخه مختلف از رمزارزهای Lumma Stealer را شناسایی کردیم که در مخازن کمین کرده بودند: برنامههای C++، برنامههای Go و برنامههای Python".

از بین این سه نسخه، نسخه پایتون با دقت بیشتری آماده شده و حتی دارای یک نصب کننده گرافیکی برای ادامه فریب و گمراهی کاربر تا پایان فرآیند نصب بدافزار است.

توجه و احتیاط

اگر به پروژه همستر کامبت علاقه دارید، باید آن را مستقیما از کانال رسمی آن در تلگرام دریافت کنید یا به وبسایت پروژه مراجعه نمایید.

بااینحال، باید توجه داشت که حتی خود بازی اصلی نیز برای امنیت آن مورد بررسی قرار نگرفته است، زیرا در گوگل پلی یا اپ استور وجود ندارد. وایت پیپر پروژه هنوز منتشر نشده است و وعدههای راه اندازی توکن نیز، محقق نشده باقی مانده است.

همچنین لازم به ذکر است که برنامه کلون در گوگل پلی چندین گزارش دارد که ادعا میکند از کاربرانی که درخواست هزینه برداشت را میکنند کلاهبرداری میکند و هرگز برداشت پول را انجام نمیدهد.

مردم باید با هرگونه برنامه کپی همستر کامبت که از طریق هر پلتفرم یا روشی توزیع میشود به دید بیاعتمادی نگاه کنند، زیرا حتی اگر همه آنها حاوی بدافزار نباشند، تقریبا همگی قطعا کلاهبرداری هستند.

برچسب ها: TON, همستر کامبت, Lumma Stealer, Ratel, Ratel Android, Hamster, HAMSTER EASY, Hamster Kombat, Spyware, Crypto, Python, cybersecurity, رمزارز, جاسوس افزار, Github, windows, ویندوز, Google Play, malware, Android , بلاکچین, Telegram, جاسوسی سایبری, اندروید, بدافزار, امنیت سایبری, جنگ سایبری, تلگرام, Cyber Attacks, حمله سایبری, news